Articulo sobre los firewall,

cortafuegos, firewalls, antivirus que protege los puertos de conexion, evita spam,

intrusos, hackers, ayuda a crear un red segura, aumenta la seguridad, ventajas,

comparaciones, precios, firewalls gratuitos, firewall gratis para bajar.

Firewalls - Firewall - CortaFuegos - Antivirus -

Firewall todos los que ocupamos una

computadora hemos escuchado alguna vez esta palabra, pero realmente sabemos su significado

o para que sirve en nuestra computadora, algunas veces no es muy sencillo saber su

funcionamiento o sus restricciones.

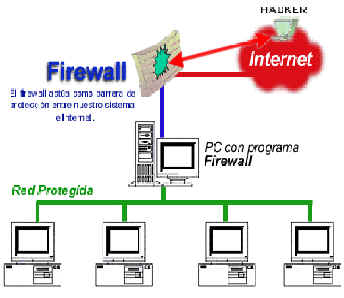

Un firewall es un dispositivo como un filtro que funciona como cortafuegos

entre redes, permitiendo o denegando las transmisiones de una red a la otra, controla

todas las comunicaciones que pasan de una red a la otra y en función de lo que sean

permite o deniega su paso, se coloca entre una red local y la red Internet, para evitar

que los intrusos puedan acceder a información confidencial. Un

firewall puede ser un dispositivo software o hardware (Cortafuego), es decir, un aparatito

que se conecta entre la red y el cable de la conexión a Internet, o bien un programa que

se instala en la máquina que tiene el modem que conecta con Internet.

En general un firewall es un programa que

restringe las conexiones TCP/IP que puede iniciar o recibir un ordenador conectado a una

red. Hay varios tipos de cortafuegos.

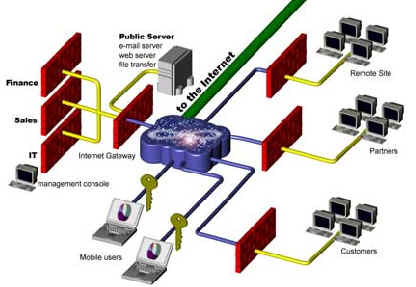

Los firewalls perimetrales, hacen de

puente o fultro entre una red local de una organización e Internet. Dejan entrar y salir

sólo el tráfico que definan los administradores de la red, y habitualmente hacen

traducción de direcciones de red (NAT - también llamado "enmascaramiento") y

escanean el tráfico en busca de virus y otros programas maliciosos.

El control de las conexiones salientes es

interesante para evitar que programas espía o troyanos puedan enviar información a

Internet sin el consentimiento del usuario. El control de las conexiones entrantes sirve

para impedir que los servicios del ordenador local sean visibles en Internet, como la

compartición de ficheros de Windows. Además suelen descartar todo el tráfico no

deseado, haciendo el PC invisible a los hackers.

Pero este dispositivo, que ha sido

tradicionalmente conocido como una barrera de protección contra hackers y otros tipos de

amenazas, no es la panacea de seguridad, es decir no sirve para todos los programas,

virus, hackers que desean entrar en tu computadora.

Por eso usted debe de temer lo siguiente

para estar un poco más seguro:

AntiVirus

Analiza los archivos de su PC en busca de algún virus conocido que pueda representar un

riesgo para su equipo y la información contenida en él. Si detecta alguno, le avisará y

sugerirá acciones para erradicarlo.

AntiSpyware (Barrera contra

programas espías)

Evita que un spyware (programa espía) obtenga información importante de su negocio y de

su persona (por ejemplo: contraseñas) además de evitar que sean rastreados sus hábitos

de uso de Internet.

Firewall Personal (Barrera de

acceso)

Limita el acceso vía Internet de un usuario externo no autorizado a una computadora de su

negocio.

AntiSpam (Filtro contra mensajes

de correo no solicitados)

Le brinda protección contra el correo electrónico no deseado que incluye mensajes de

publicidad, mensajes con información falsa o material ofensivo que afecta la

productividad de su empresa.

Antiphishing (Filtro contra

iniciativas de fraude)

Lo protege contra los ataques fraudulentos de solicitantes aparentmente confiables que

tienen el propósito de robarle información personal como números de tarjetas de

crédito, cuentas bancarias o contraseñas.

Filtrado de contenidos

Le da la posibilidad de limitar el acceso a Internet en su negocio a sitios Web o

programas de contenido no apropiado para la productividad de su personal.

Recuerde que no puede estar 100% seguro ya que los

hackers siempre buscan nuevas formas de atacarnos y los virus siempre están

evolucionando. Ahora también ocurre que ¿si el servidor web no tiene la última

actualización del sistema operativo? ¿Y qué pasa si el servidor no tiene instalado un

antivirus? ¿Qué pasa si se acaba de descubrir una vulnerabilidad del sistema operativo,

de cualquier sabor que este sea? El punto aquí es que el firewall bloquea o filtra

puertos, basados en el encabezado, dejando pasar aquellos que son necesarios por la

naturaleza del servicio que ofrece el servidor que se protege.

Básicamente el filtrado se realiza

de 2 maneras: por direcciones o por puertos. En ambos casos, cuando se configura un

firewall se suelen establecer reglas (“rules”).

Una regla dice por ejemplo:

-

no dejes salir ninguna información hacia la dirección 217.23.53.23.

-

no dejes entrar ninguna información desde la dirección 215.23.63.23

-

no dejes salir ninguna información a través del puerto 80.

O incluso:

-

no dejes entrar ninguna información de ninguna dirección por ningún puerto.

Pero también reglas positivas:

-

sí deja salir la información a través del puerto 21.

Las reglas se ordenan según su

importáncia, y el firewall las va aplicando por orden, ya que las últimas pueden hacer

cosas contrarias a las primeras. Por ejemplo, podemos poner estas dos reglas en nuestro

firewall, y él primero aplicará la primera y luego la segunda:

-

no dejes salir ninguna información hacia ninguna dirección.

-

pero sí deja salir la información hacia la dirección 215.23.63.23

Es decir, los llamados puertos, que

van en este encabezado, refieren a qué servicio o aplicación se está realizando una

petición. Así permiten el filtrado o bloqueo de los paquetes que viajan por una red,

basados particularmente sobre estos puertos.

Tipos de Filtros:

Filtros a nivel paquete (Packet

Filters):

Esta tecnología pertenece a la primera generación de firewalls la cual analiza

el tráfico de la red. Cada paquete que entra o sale de la red es inspeccionado y

lo acepta o rechaza basándose en las reglas definidas por el usuario. El filtrado de

paquetes es efectivo y transparente para los usuarios de la red, pero es difícil de

configurar. Además de que es susceptible a IP Spoofing.

Las reglas para rechazar o aceptar un paquete son las siguientes:

• Si no se encuentra una regla que aplicar al paquete, el paquete

es rechazado.

• Si se encuentra una regla que aplicar al paquete, y la regla permite el

paso, se establece la comunicación.

• Si se encuentra una regla que aplicar al paquete, y la regla rechaza el

paso, el paquete es rechazado.

Firewall a nivel circuito (Circuit Level Firewalls):

Esta tecnología pertenece a la

segunda generación de firewalls y valida que los paquetes pertenezcan ya sea a una

solicitud de conexión o bien a una conexión entre dos computadoras. Aplica mecanismos de

seguridad cuando una conexión TCP o UDP es establecida. Una vez que la

conexión se establece, los paquetes pueden ir y venir entre las computadoras sin tener

que ser revisados cada vez.

El firewall mantiene una tabla de conexiones válidas y permite que los paquetes de la red

pasen a través de ella si corresponden a algún registro de la tabla. Una vez terminada

la conexión, la tabla se borra y la transmisión de información entre las dos

computadoras se cierra.

Firewall a nivel aplicación (Application Layer Firewalls):

Pertenece a la tercera generación

de firewalls. Examina la información de todos los paquetes de la red y mantiene el estado

de la conexión y la secuencia de la información. En este tipo de tecnología también se

puede validar claves de acceso y algunos tipos de solicitudes de servicios.

La mayoría de estos tipos de

firewalls requieren software especializado y servicios Proxy. Un Servicio Proxy es un

programa que aplica mecanismos de seguridad a ciertas aplicaciones, tales como FTP

o HTTP. Un servicio proxy puede incrementar el control al acceso, realizar chequeos

detallados a los datos y generar auditorias sobre la información que se transmite.

Filtros dinámicos a nivel

paquete (Dynamic Packet Filters):

Pertenece a la cuarta generación de

firewall y permite modificaciones a las reglas de seguridad sobre la marcha. En la

práctica, se utilizan dos o más técnicas para configurar el firewall. Un firewall es

considerado la primera línea de defensa para proteger la información privada.

Recomendaciones:

Una recomendación para los usuarios

y que espero les sea de utilidad es el firewall Agnitum Outpost Firewall Pro

3.51.759.462.

Que es una combinación de gran

alcance del firewall y del antispyware para tratar los problemas más últimos de la

seguridad del Internet. El puesto avanzado de Agnitum FAVORABLE le protege contra hackers,

malware, hurtos de la identificación, conexiones incómodas. Comienza a proteger el

sistema huesped inmediatamente después que está instalado. El programa detecta y bloquea

ataques del hacker, guarda el aislamiento de los datos almacenados en su computadora,

actividad de la red de los monitores de su sistema y usos, proporciona la tela limpia que

practica surf y evita que el malware active en su computadora.

El puesto avanzado coloca su computadora

en un modo del stealth, haciéndola invisible a los hackers de modo que no puedan

verificar que su máquina esté presente en una red y lanzar posteriormente ataques contra

ella. Además, el programa permite el retiro de molestar ventanas pop-up y evita que los

Web site sigan donde usted practica surf. Para asegurarse de que usted tenga la

protección más última en lugar, el cortafuego del puesto avanzado FAVORABLE se pone al

día regularmente vía su servicio dedicado de la actualización. La versión 3.51.759.462

puede incluir actualizaciones, realces, o arreglos sin especificar del insecto.

Al momento de configurar su

computadora usted debe de recordar que todos los antivirus y software de seguridad tienen

un estándar, depende de usted lo que quiere y no quiere dejar pasar, debe de ver cada

parte del software para no cometer errores y así impedir que el software malicioso se

quede afuera lo más posible y sus programas y descargas puedan entrar sin generar

problemas.

Definiciones:

• Paquete: un paquete es una

pieza de un mensaje trasmitido. Una parte importante del paquete es que contiene la

dirección destino, además de la información o datos. En redes IP, generalmente son

llamados datagramas.

• IP Spoofing: Es una técnica usada para obtener acceso no autorizado a las

computadoras, en donde el ‘intruso’ envía mensajes a una computadora con una

dirección IP indicando que el mensaje viene de una computadora confiable. Para lograr el

IP Spoofing, un hacker debe primero de usar una variedad de técnicas para encontrar la

dirección IP de una computadora confiable y posteriormente modificar el encabezado del

paquete para que parezca que el paquete viene de esa computadora.

• FTP: Abreviatura para ‘File Transfer Protocol’, es el

protocolo usado en Internet para enviar archivos.

•Servidor Proxy: Es un servidor que se encuentra entre una aplicación cliente,

por ejemplo un navegador de internet, y un servidor real. El servidor proxy intercepta

todas las requisiciones que van al servidor para ver si el las puede cumplir, si no es

así, le envía la requisición al servidor real.

• TCP: Abreviatura para ‘Transmission Control Protocol’.

TCP es uno de los protocolos principales para las redes tipo TCP/IP. En donde, el

protocolo IP, lidia solamente con los paquetes y el TCP hace posible que dos computadoras

establezcan la conexión e intercambio de información. TCP garantiza el envío de la

información y también garantiza que los paquetes son entregados en el mismo orden en que

fueron enviados.

• UDP: Abreviatura para ‘User Datagram Protocol’, es un

protocolo sin conexión, que, como TCP, corre encima de redes IP networks. A diferencia

del TCP/IP, UDP/IP da muy pocos servicios de recuperación de errores, pero ofrece a cambio

una manera directa de enviar y recibir datagramas sobre una red IP. Este protocolo es

usado principalmente para transmitir mensajes sobre una red.

Debemos recordar que un firewall no

puede hacer todo en nuestra computadora, debe de estar combinado por lo menos con un

antivirus y un antispyware, debemos recordar que debemos tener nuestra computadora lo más

actualizada posible para que así evitemos problemas en nuestra computadora ya que debemos

recordar que limpiarla de virus es difícil y buscar la vacuna puede ser laborioso,

además de que podemos infectar a más computadoras además de la nuestra.

También debemos recordar que los

virus están a la orden del día y que no debemos entrar a sitios de Internet de alto

riesgo, de tinte erótico o de juegos, ya que muchas veces descargamos un virus por error

o se graba en nuestra computadora por un código malicioso.

Suscribe al boletin de Ofertilandia.com y recibe cada 15 dias un

email nuestro con novedades, nuevos mp3, videos y mucho mas para bajar gratis!

Lista de Correos (NewsLetter) Regístrate ¡GRATIS!

|

Venta de Firewalls en oferta !!

Ver las mejores ofertas de Firewalls la venta clic aca

Bibliografía:

http://www.desarrolloweb.com/articulos/513.php

http://www.sitiosargentina.com.ar/webmaster/cursos%20y%20tutoriales/que_es_un_firewall.htm

http://www.prensa.com/Actualidad/Tecnologia/2005/10/13/index.htm

http://www.telmex.com/mx/negocio/in_SegInternerPdgy.html

http://www.terra.es/personal2/pagina_de_fuika/tutoriales/puertos/firewall.htm

http://www.tress.com.mx/boletin/julio2003/firewall.htm

http://www.infoal.com/portal/continguts/articulos/Guia%20de%20seguridad%20en%20internet%20(virus,%20troyanos%20y%20puertos).htm

http://www.download.com/Agnitum-Outpost-Firewall-Pro/3000-10435_4-10538583.html

http://www.nix.ru/autocatalog/business_software/Agnitum_Outpost_FireWall_37830.html

http://www.zonelabs.com/store/content/catalog/download_b}b |